Об авторах:

- Антон Гугля, генеральный директор компании QApp.

- Александр Фетисов, заместитель главного управляющего директора, директор Центра развития цифровых технологий Фонда «Сколково».

Глоссарий:

- Квантовый компьютер — новый класс вычислительных устройств, использующих законы квантовой механики для получения вычислительного ускорения. Это компьютер нового типа, который использует законы квантовой механики и может решать сложные задачи быстрее обычных компьютеров.

- Кубит — базовый элемент квантового компьютера, квантовый аналог бита — минимальной единицы информации в обычном компьютере.

- Симметричная криптография — способ защиты данных, при котором для шифрования и расшифровки используется один и тот же ключ. Это как один пароль, которым и закрывают, и открывают доступ.

- Асимметричная криптография — способ защиты данных, где используются два ключа: один можно передавать другим, а второй хранится в секрете. Именно на этом принципе работают многие цифровые подписи, сертификаты и защищенные соединения в интернете.

- Постквантовая криптография (PQC) — новые алгоритмы защиты данных, которые должны сохранить надежность цифровых систем по мере развития квантовых компьютеров.

- RSA (аббревиатура от фамилий Rivest, Shamir и Adleman) — один из самых распространенных способов защиты данных, алгоритм асимметричной криптографии. Работает на основе сложных математических задач, которые трудно решить без специального ключа.

- ECC (Elliptic-curve cryptography) — еще один популярный способ защиты данных, криптография на эллиптических кривых. Используется для шифрования, цифровых подписей и обмена ключами.

- AES (Advanced Encryption Standard) — популярный симметричный алгоритм шифрования, который сегодня широко применяется для защиты данных.

- Алгоритм Шора — способ вычислений или квантовый алгоритм, который теоретически позволяет квантовому компьютеру намного быстрее взламывать некоторые популярные алгоритмы шифрования — прежде всего RSA и ECC. Это фундаментально подрывает стойкость RSA и ECC, делая их уязвимыми при наличии мощного квантового компьютера.

- Алгоритм Гровера — способ вычислений или квантовый алгоритм, ускоряющий перебор вариантов. Он не «ломает» шифрование напрямую, но снижает запас его стойкости.

- HNDL (Harvest Now, Decrypt Later) — сценарий атаки «собрать сейчас, расшифровать потом», когда зашифрованные данные перехватывают заранее в расчете на возможность в будущем расшифровать их с помощью высокопроизводительных квантовых компьютеров.

- Q-day — гипотетический момент, когда злоумышленник сможет использовать высокопроизводительные квантовые компьютеры для взлома традиционных алгоритмов шифрования.

- TLS 1.3 — современный протокол защиты интернет-соединений, который используется, например, при открытии сайтов и работе веб-сервисов.

- PKI (Public Key Infrastructure) — система цифрового доверия в интернете, инфраструктура открытых ключей: она помогает понять, что сайт, сервис или документ действительно подлинные, а не поддельные.

- Гибридный режим — переходный этап, когда старые и новые способы защиты данных используются одновременно. Это нужно, чтобы переход на новые алгоритмы не ломал уже работающие системы, а сохранил их совместимость.

- Криптографическая гибкость — способность IT-систем быстро переходить с одного способа шифрования на другой без полной перестройки всей инфраструктуры.

- NIST (The National Institute of Standards and Technology) — Национальный институт стандартов и технологий США, который выпускает ориентиры и стандарты, в том числе по постквантовой криптографии.

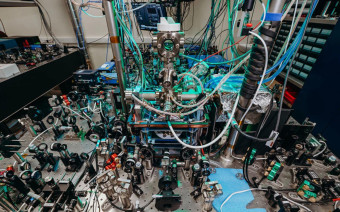

В конце декабря 2025 года российские исследователи из Физического института имени П.Н. Лебедева РАН (ФИАН) продемонстрировали самый мощный отечественный квантовый компьютер на основе 70 кубитов. Еще недавно подобные цифры звучали как фантастика, сегодня — как маркеры ускоряющегося технологического сдвига. И этот сдвиг на международном уровне напрямую касается криптографии и архитектуры цифровой безопасности.

Квантовые компьютеры все еще воспринимаются как штучная техника, однако их прогресс уже меняет модель технологических рисков. Вопрос больше не сводится к тому, появится ли квантовая угроза, — речь идет о том, как быстро она начнет влиять на существующую инфраструктуру. Именно в этой логике развивается тема постквантовой криптографии.

Квантовый взлом часто описывают как далекую угрозу, но квантовые алгоритмы уже дискредитируют асимметричную криптографию. Повсеместно использующиеся сейчас алгоритмы RSA и ECC опираются на решение задач факторизации и дискретного логарифмирования — и именно их способен принципиально ускорить квантовый алгоритм Шора. Симметричные алгоритмы (например, AES) тоже теряют запас стойкости, хотя пока и не «ломаются» полностью: квантовый алгоритм Гровера дает лишь квадратичное ускорение перебора. А вот цифровые подписи и обмен ключами — настоящая зона уязвимости: именно RSA и ECC обеспечивают аутентификацию, целостность и доверие в сетевых протоколах.

Ключевой маркер изменений последнего времени — стремительно падающая «вычислительная стоимость» атаки на алгоритм. В 2025 году в препринте статьи на arXiv автор показал сценарий факторизации 2048-битного RSA менее чем за неделю с использованием машины, содержащей менее миллиона зашумленных кубитов. Это не прогноз наличия такого компьютера завтра, но сигнал: порог требований к атаке может снижаться быстрее, чем ожидает мир. Самое неприятное в том, что хакерам не нужно ждать.

Главная угроза связана не столько с доступом к квантовым вычислителям сегодня, сколько со сценарием «собрать сейчас — расшифровать потом»: злоумышленники заранее перехватывают ценные данные с длинным жизненным циклом, зашифрованные традиционными алгоритмами, а затем, получив доступ к высокопроизводительному квантовому компьютеру, используют его для эффективной атаки на эти алгоритмы.

Модель HNDL — Harvest Now, Decrypt Later («собирай сразу, расшифруй позже») подразумевает, что злоумышленник может накапливать зашифрованные данные и просто ждать, пока появится достаточная квантовая мощность. Поэтому Европол и Quantum Safe Financial Forum уже призывают финансовый сектор заранее строить план миграции на квантово-устойчивые механизмы защиты.

Выгоды и риски здесь идут вместе: чем активнее мир инвестирует в квантовые вычисления, тем рациональнее бизнесу заранее готовить IT-системы государства и бизнеса к постквантовому периоду — поэтапно, через пилоты, а не в режиме срочной замены в последний момент.

Суть постквантовой криптографии

Постквантовая криптография (PQC) — это не квантовая технология, а набор новых асимметричных алгоритмов, чья стойкость опирается на новые математические задачи, в которых квантовые компьютеры не продемонстрируют фантастической производительности, например, коды, хэш-схемы. Практический смысл в том, что PQC можно встроить в большинство существующих сегодня вычислительных архитектур, операционных систем и приложений, сохранив их основную архитектуру. Поэтому типовая траектория внедрения — гибридная. Некоторое время используются пары алгоритмов «классические + PQC», чтобы не потерять совместимость и постепенно перевести экосистему клиентов, серверов, устройств и сертификатов на новые рельсы.

Один из ключевых сигналов криптографическому сообществу в 2024 году подал Национальный институт стандартов и технологий США (National Institute of Standards and Technology, NIST), который опубликовал первые финализированные стандарты PQC (FIPS 203 (ML-KEM), FIPS 204 (ML-DSA), FIPS 205 (SLH-DSA) ). На странице NIST прямо говорится о необходимости начинать миграцию и планировать обновления продуктов и протоколов.

Международные регуляторы формулируют и временные ориентиры. Британский Национальный центр кибербезопасности (National Cyber Security Centre, NCSC) рекомендует трехфазный подход: к 2028 году — инвентаризация используемых алгоритмов, протоколов и план, к 2031-му — миграция приоритетных IT-систем, к 2035-му — завершение перехода. Важно, что это не прогноз наступления Q-day (момента, когда квантовые компьютеры смогут взломать любой существующий шифр), а способ избежать паники и хаотичных действий в критической ситуации.

Проблема в том, что «включить PQC» почти никогда не означает просто добавить к системе одну библиотеку. Из-за больших размеров ключей и служебных данных меняются протоколы «рукопожатия» хостов, растет объем сертификатов и подписей, в отдельных сценариях увеличиваются задержки. Для публичного веба это может означать дополнительные пакеты при установке соединения; для корпоративного периметра — нагрузку на шлюзы и прокси. Это ставит перед научно-техническим сообществом новые вызовы, включая программную оптимизацию параметров постквантовых алгоритмов и их аппаратное ускорение.

И все же это не только на бумаге. Сервис Cloudflare внедрил гибридные соглашения об обмене ключами для TLS 1.3 (X25519 + ML-KEM). Компания Apple перевела iMessage на постквантовый протокол PQ3. Microsoft добавляет постквантовые алгоритмы в платформенные крипто-API, чтобы разработчики могли тестировать PQC «из коробки».

Но массовая готовность к Q-day пока невысока. По данным F5 Labs, лишь около 8,6% из миллиона ведущих популярных сайтов глобального интернета смогли завершить успешное гибридное соединение PQC-TLS — то есть переход начался, но инерция все еще сильна.Переход начинается: российская практика

Российский трек логично стартовал с финансового сектора: здесь много данных с длинным жизненным циклом и критичной инфраструктуры доверия. В аналитике Ассоциации ФинТех (сентябрь 2025) постквантовая криптография рассматривается как инструмент защиты платежных систем, цифровых подписей и защищенных коммуникаций, а также предлагается логика поэтапного перехода и критерии готовности IT-сред. Документ можно изучить в публичном доступе как опорный источник терминов, рисков и сценариев применения.

Параллельно продолжается разработка новых государственных стандартов. В Техническом комитете по стандартизации «Криптографическая защита информации» (ТК 26) Росстандарта сформирована и активно действует рабочая группа «Постквантовые криптографические механизмы» — это видно на странице структуры комитета. Для бизнеса это означает, что вопрос постепенно выходит из режима научно-исследовательских «экспериментов» в режим совместимых требований и проверяемых профилей.

Доступная сейчас «точка входа» в решение проблемы — пилоты на популярных протоколах. В 2025 году компанией QApp и «С-Терра» был представлен квантово-устойчивый TLS-шлюз для защиты веб-порталов и корпоративных приложений. Подробнее о нем можно прочитать в публичном сообщении о проекте.

Важную роль в процессе технологического перехода на PQC в России играют институты развития. Система грантов, поддержка пилотов и доращивания технологий снижают барьер входа для многих участников этой отрасли. Работа ведется в спокойном режиме перехода — редкая роскошь в кибербезопасности, и этим стоит пользоваться, пока есть время.

Массовое промышленное внедрение PQC сдерживают не столько технологии, сколько отсутствие утвержденной нормативной базы и формализованной модели угроз для постквантового периода. Поэтому пилоты и трек стандартизации критически важны.

Ближайшие шаги

Постквантовый переход не начинается с «тотальной замены». Он начинается с понятного управления рисками — особенно если у вас есть данные и устройства, ценность которых сохраняется на протяжении долгих лет. Приоритетное внимание следует посвящать тем местам инфраструктуры, где асимметричная криптография включена в цепочку доверия: сертификаты, подписи, аутентификация, а также протоколы обмена ключами.

Минимальный план:

- Инвентаризировать все подсистемы, где используются RSA/ECC (TLS, подпись, PKI, документооборот).

- Выделить «долгоживущие» данные и сервисы, где опасен сценарий атак HNDL.

- Предусмотреть криптографическую гибкость: возможность оперативного переключения алгоритмов шифрования в IT-системах без существенного изменения инфраструктуры.

- Запускать пилоты гибридных режимов и анализировать «накладные расходы» (процессорные мощности, трафик, задержки), чтобы понимать цену миграции заранее.

Некоторые постквантовые алгоритмы требуют больше вычислений, поэтому влияние на производительность возможно — особенно в пиковых нагрузках. Но архитектура должна быть готова эволюционировать вместе со стандартами и с учетом неизбежного появления программной оптимизации и аппаратного ускорения.

Постквантовая криптография — это гонка со временем. Квантовый прорыв может случиться неожиданно, а миграция инфраструктуры всегда занимает годы. Рациональная стратегия состоит в том, чтобы начинать подготовку заранее. Так «будущее», которое однажды попытается взломать наше «настоящее», будет встречено не паникой, а планом.

➤ Подписывайтесь на телеграм-канал «РБК Трендов» — будьте в курсе последних тенденций в науке, бизнесе, обществе и технологиях.