Виртуальный город

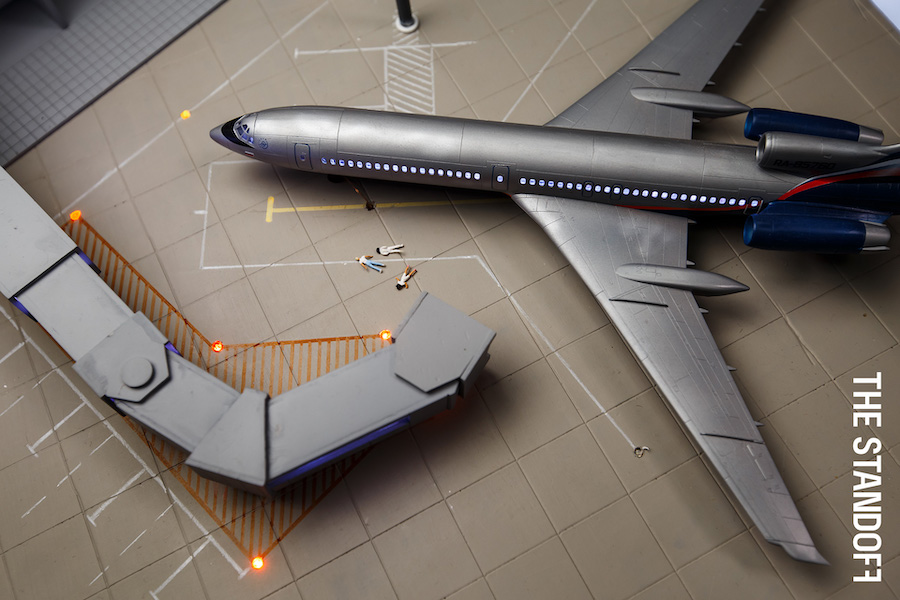

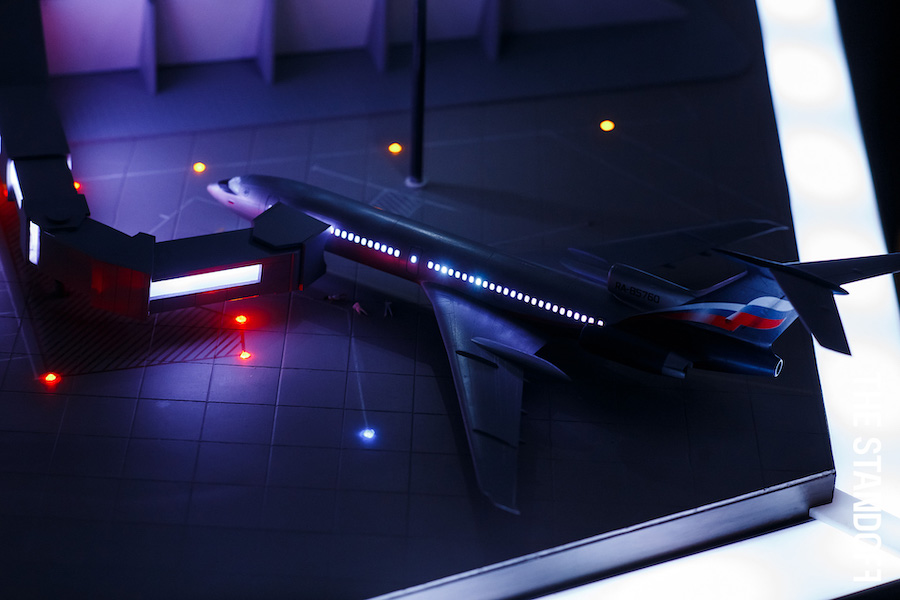

Недавно на киберполигоне The Standoff прошла самая масштабная в мире 123-часовая битва между атакующими виртуальный город и его киберзащитниками. Для этого в Москве на офлайн-площадке была создана цифровая копия ИТ-инфраструктуры крупного мегаполиса.

Она полностью отражает технологический ландшафт, производственные цепочки и бизнес-сценарии ключевых отраслей экономики. В этом году здесь были аэропорт, морской порт, железная дорога, деловой центр, банк, парк развлечений, городские системы (светофоры и уличное освещение), система телерадиовещания, нефтедобывающая станция, электроподстанция, газораспределительная станция, тепловая электростанция, ветроэлектрическая установка, нефтехимический завод — все как в жизни.

На киберполигоне специалисты моделируют угрозы и бизнес-риски, наиболее критические для бизнеса, которые могут привести к существенным потерям, остановке бизнеса или даже к катастрофам. Это позволяет узнать, чем обернется кибератака на тот или иной объект в реальности, получить опыт борьбы с такими атаками, выработать и отточить сценарии реагирования.

Всего на виртуальном киберполигоне в этот раз находилось 13 объектов инфраструктуры, и у каждого — свои риски. К примеру, нападающие могли устроить крупную аварию, взломав системы одного из заводов. Или украсть деньги из банка. Каждый третий риск здесь был напрямую связан с физической безопасностью жителей (например, нарушение работы телетрапа при посадке пассажиров в самолет, или нарушение работы аттракциона «Колесо обозрения», или авария на железнодорожном транспорте).

Участники киберучений, которые продолжались шесть дней подряд, разделились на две команды. Red Teams — атакующие, выполняющие роль хакеров (29 команд). Их задача — найти слабые места в цифровой инфраструктуре города и реализовать как можно больше рисков. Blue Teams — команды защиты (6 штук), которые должны следить за работой сервисов и как можно быстрее устранять сбои, спровоцированные атаками. Всего в мероприятии приняли более двух сотен экспертов из шести стран.

В подготовке мероприятия приняли участие самые разные организации: Positive Technologies, EPAM, Hack In The Box и еще пара десятков партнеров, которые так или иначе интегрировали свою инфраструктуру и бизнес-процессы в киберполигон, обеспечив его максимальную реалистичность.

Реальное ПО

Обычно соревнования специалистов по цифровой защите и нападению проходят в формате CTF (Capture the flag). Цель участников — захватить у противника виртуальный «флаг», то есть уникальную последовательность символов. Команды получают выделенные серверы с ресурсами, пытаются взламывать серверы соперников и защищать свои. Обычно мероприятия такого формата имеют очень четкий сценарий и подразумевают, что атакующие будут действовать по заранее определенной и предсказуемой цепочке.

Киберполигон отличается тем, что участников много, они обладают самым разным опытом и интересами, четкого сценария нет, а действия атакующих мало прогнозируемы (в этот раз команды атаки сумели удивить организаторов, обнаружив и реализовав два риска, которые не были предусмотрены программой). Участники полигона получают доступ к реальному ПО, которое используется в современной ИТ-инфраструктуре, виртуальным двойникам реальных компаний с реальными бизнес-процессами. И главной целью атакующих является не решение каких-либо задач, а реализация конкретных бизнес-рисков до конца, что в реальной жизни чаще всего невозможно. «Здесь команды могут повысить уровень своей квалификации и получить уникальный опыт борьбы с киберпреступниками за несколько дней, хотя в обычной жизни на это могут потребоваться годы. Полная имитация городской и корпоративной инфраструктуры позволяет находить новые способы минимизировать риски и предотвратить последствия атак», — поясняют в Positive Technologies.

«Классические CTF не решают больших проблем, с которыми мы сталкиваемся в повседневной жизни, это теория в чистом виде», — добавляет основатель и гендиректор конференции Hack In The Box Диллон Эндрю Каннабхиран. По его словам, киберполигон дает возможность посмотреть на настоящие проблемы — например, возможные сбои в медицинском оборудовании или на нефтеналивной станции. Такие задачи намного ближе к реальности, подчеркивает эксперт.

Полученный на киберполигоне опыт ложится в основу решений в области информационной безопасности, говорит директор по развитию бизнеса Positive Technologies в России Максим Филиппов: «Мы наблюдаем, как взламываются системы, анализируем трафик и цепочки атак. На выходе получаем ценную экспертизу, которая затем идет в наши продукты».

Кроме того, компании-участники интегрируют в киберполигон свои ИТ-решения и получают возможность с помощью экспертов по информационной безопасности найти и исправить возможные их недостатки раньше, чем до них доберутся реальные хакеры. К примеру, для моделирования финансовой инфраструктуры на The Standoff использовали открытую платформу RBK.money. Компания решила предоставить свое решение для учений, чтобы получить независимые гарантии качества, объясняют ее представители.

Небольшой апокалипсис

За почти шесть суток учений на киберполигоне The Standoff защитники выявили несколько сотен инцидентов на своих объектах. Хакеры реализовали 47% от всех заложенных в виртуальную площадку рисков.

Часть атак были относительно безобидными. Например, атакующие взломали телерадиокомпанию и принадлежащие ей рекламные цифровые щиты. Вместо рекламных сообщений они смогли транслировать на биллборды собственный контент.

Еще одна команда нарушила работу парка развлечений, остановив продажу билетов на аттракционы. Кроме того, всего за пару часов хакеры проникли в городские базы данных и удалили все сведения о штрафах и задолженностях.

Но многие атаки создавали серьезные угрозы для физической инфраструктуры и даже человеческих жизней. Так, команды нападения раз за разом взламывали объекты нефтяной компании. Им удалось прекратить добычу, вмешаться в производственные процессы на нефтехимическом заводе, спровоцировать аварию и утечку ядовитых веществ.

В парке аттракционов «редтимеры» сумели через систему управления раскрутить колесо обозрения с такой силой, что оно в прямом смысле слова упало. В результате атаки на банк были украдены данные и деньги клиентов, в нескольких компаниях похищены ценные сведения и документы.

Устояли перед кибератаками только два объекта на киберполигоне — морской порт и железнодорожный терминал.

В среднем на расследование каждой атаки защитникам потребовалось около 12 часов. С некоторыми инцидентами удалось разобраться быстрее: к примеру, атаки на банковские системы расследовали всего за 3—3,5 часа, а иногда на это требовалось и вовсе минут 40.

По словам участников, часть реализованных угроз была вызвана недостаточной защитой ИТ-ресурсов, в том числе сайтов компаний. Много уязвимостей обнаружено в веб-приложениях, используя которые, можно было проникнуть в локальные корпоративные сети.

Уровень атакующих команд в этом году сильно вырос, отмечает директор по анализу защищенности Positive Technologies Дмитрий Серебрянников. Организаторы не ожидали, что почти половина рисков будет реализована, признается эксперт.

Ковидный ландшафт

Параллельно с киберполигоном на The Standoff прошла конференция по кибербезопасности. Эксперты рассказывали о текущей ситуации, новых уязвимостях и своем опыте борьбы с киберугрозами.

Так, Microsoft выделяет три основные угрозы на сегодняшний день. На первом месте — фишинг: с ним связаны до 70% всех атак. Следом идут программы-вымогатели и DDoS-атаки.

Среди ключевых угроз участники рынка также называют атаки на VPN компаний. Злоумышленники получают VPN-доступ в сеть организации и затем продают его в дарквебе.

Пандемия ускорила бизнес-процессы и цифровизацию бизнеса, напоминает руководитель программ информационной безопасности Microsoft в Центральной и Восточной Европе Артем Синицын. По его оценке, за два месяца организации сделали скачок в цифровой трансформации, который в обычных условиях занял бы пару лет. «Такая скорость не может не отразиться на уровне защищенности», — подчеркивает эксперт.

Он также обращает внимание на рост атак на фоне громких новостных поводов, связанных с пандемией. Злоумышленники пользуются тем, что люди напуганы, и мгновенно реагируют на повестку. Прежде всего, через использование «ковидной» тематики в фишинговых атаках.

Будущие риски

Число киберинцидентов ежегодно увеличивается, и этот тренд сохранится еще долго, прогнозирует директор экспертного центра кибербезопасности Positive Technologies Алексей Новиков.

При этом в ИТ-инфраструктуре появляются все новые дыры, доступные для хакеров. По мнению заслуженного системного инженера Cisco Михаила Кадера, одним из источников таких дыр становится слияние финансовых сервисов с цифровыми.

Риски также связаны с перспективными технологиями, которые только начинают внедряться. Например, нейронные сети зачастую оказываются очень уязвимы для хакеров. А искусственный интеллект не только помогает специалистам по информационной безопасности, но и используется злоумышленниками для взломов и проникновений.

Фальшивая биометрия тоже становится все более продвинутой, констатируют в компании BBVA Next Technologies, разрабатывающей ПО. Ее эксперты показали на конференции инструменты для создания дипфейков, которые позволяют клонировать голос или подменять изображение на видео. Большинство таких технологий опирается на open-source ресурсы, доступные любому желающему.

Сложности могут возникнуть и с сетями 5G. С точки зрения информационной безопасности об этой технологии пока известно немного. К тому же архитектура 5G опирается на технологии предыдущих поколений, и все их уязвимости остаются в силе, объясняет директор по информационной безопасности коммуникационных систем Positive Technologies Дмитрий Курбатов.

Директор центра компетенций компании Андрей Бершадский также отмечает, что нынешние темпы цифровизации, наряду с колоссальным удобством, несут в себе и колоссальные угрозы.

Он приводит в пример вирусы-шифровальщики, которые блокируют доступ к устройствам и данным. Если пользователь поймал его на ноутбуке, то еще может подумать — стоит ли информация тех денег, которые хакеры просят за блокировку. Но в будущем это может оказаться не ноутбук, а носимое медицинское устройство, от которого зависит жизнь пользователя. И тогда у него уже не останется выбора, платить или не платить выкуп преступникам, предостерегает Бершадский.

Организаторы и участники киберполигона подчеркивают, что продукты и решения в сфере кибербезопасности должны успевать за развитием процессов и уровнем цифровизации. До конца 2020 года объем рынка решений в сфере информационной безопасности сократится на 3,9%, рассказали на мероприятии аналитики из IDC. То есть просадка будет в несколько раз меньше, чем на ИТ-рынке в целом. А уже в 2021 году продукты и решения для кибербезопасности покажут рост на 10% в долларовом эквиваленте, уверены в IDC. При этом The Standoff — это та самая среда, которая позволит компаниям на регулярной основе подключать свою инфраструктуру (или ее фрагменты) к киберполигону и качественно тестировать свои решения и технологии на прочность силами ведущих мировых экспертов в области «нападающей» безопасности (offensive security). Это позволит делать продукты и решения более качественными без какого бы то ни было физического ущерба для бизнеса.

Подписывайтесь также на Telegram-канал РБК Тренды и будьте в курсе актуальных тенденций и прогнозов о будущем технологий, эко-номики, образования и инноваций.