Что такое Cyber Polygon?

Cyber Polygon — ежегодная международная онлайн-конференция по кибербезопасности, которую проводят BI.ZONE и «Сбер», при поддержке Центра кибербезопасности Всемирного экономического форума и Интерпола. В этом году в нем участвовали предправления «Сбера» Герман Греф, премьер-министр России Михаил Мишустин, сооснователь Apple Стив Возняк, глава Всемирного экономического форума (ВЭФ) Клаус Шваб, а также — представители ЮНИСЕФ, Интерпола, Красного Креста, Microsoft, IBM, «Лаборатории Касперского».

Главными темами стали развитие цифровых экосистем, облачные сервисы и кибербезопасность в эпоху пандемии, а также создание безопасного цифрового пространства силами международных организаций и бизнеса.

Как изменились киберугрозы в пандемию

Клаус Шваб отметил, что в 2020 году уровень киберугроз заметно вырос, и новые технологии — главное оружие в борьбе с ними. Тему продолжил Сергей Голованов, главный эксперт «Лаборатории Касперского». Он рассказал, как выглядела «пирамида киберпреступности» в прошлом году:

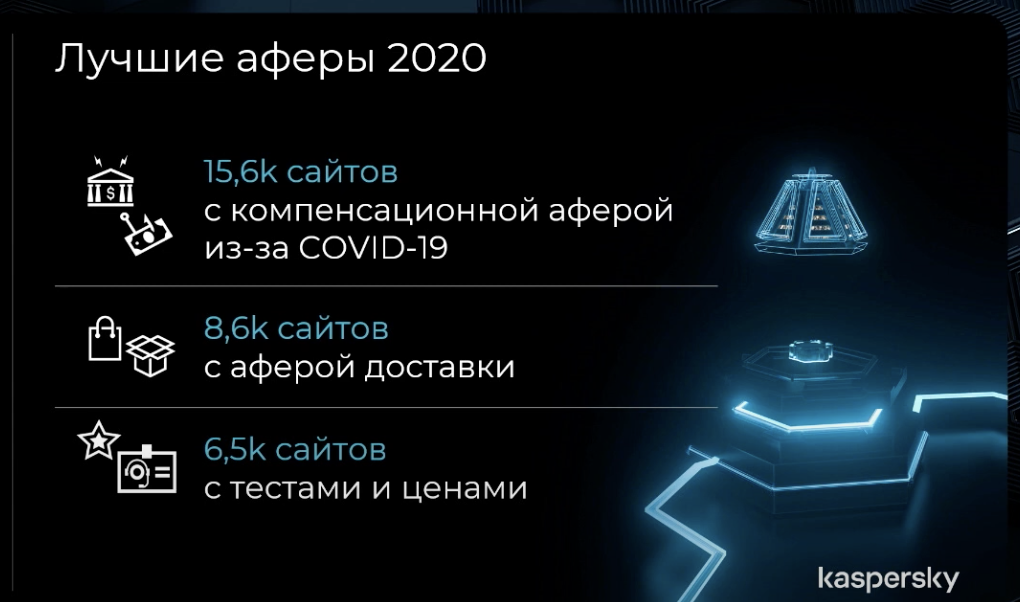

Нижний уровень — самые примитивные атаки, которые составляют 94% от всех. Главная особенность 2020 года — фишинговые сайты на тему COVID-19: помощь в получении пособий и компенсаций, поддельные сертификаты о вакцинации и QR-коды. На втором месте по популярности — мошенничества с доставкой товаров и услуг.

Кроме того, заметно участились звонки мошенников, которые представляются службой безопасности банка.

Средний уровень — 5% от всех киберугроз — это атаки программ-вымогателей, каждая четвертая из которых пришлась на корпоративных пользователей. Среди самых ярких примеров — атака на сеть американских заправок Colonial Pipeline, которая привела к их полному коллапсу и атака на ирландскую службу здравоохранения: в итоге люди не могли записаться на вакцинацию или на прием ко врачу.

Верхний уровень — самые сложные и точно таргетированные атаки, на расследования которых иногда уходят годы. Всего таких в 2020 году был 1%.

В период пандемии многие перешли на удаленку, и работа служб безопасности заметно усложнилась. Вместо защищенных корпоративных сервисов сотрудники перешли на чаты в мессенджерах, а требования ИБ при работе с личных устройств просто игнорируются. Когда атака происходит, сотрудникам СБ приходится несколько дней отслеживать каждое личное устройство, тогда как при работе в офисе на поиск уязвимости уходили минуты.

По статистике Kaspersky Security Network, в 2020 году 10,2% компьютеров по всему миру были атакованы хотя бы один раз. В России таковых было около 20%, тогда как в 2010-м — более 70%. Более 600 тыс. устройств подверглись попыткам заражения вредоносным ПО через онлайн-доступ к банковским счетам. Количество уникальных URL-адресов, с которых атакуют злоумышленники, выросло до 173 млн.

Всего в мире зафиксировано более 900 киберпреступников и более 1 млрд вредоносных программ.

Как Apple и другие цифровые экосистемы объединяют передовые технологии

Герман Греф и Стив Возняк, сооснователь Apple, обсудили, как экосистемы меняют глобальную экономику и помогают компаниям интегрироваться в мировое сообщество.

Возняк напомнил, что с самого начала Apple развивалась по пути экосистемы: она была одной из первых, кто выпускала и устройства, и ПО, и в итоге пришла к тесной интеграции девайсов и сервисов. Это же помогает контролировать безопасность данных.

При этом компания всегда отталкивалась от пользовательского опыта, стремясь сделать переход с одного устройства на другое «бесшовным», почти незаметным. Apple использует огромный объем данных для обучения алгоритмов и улучшения своих сервисов, но настаивает на том, что они остаются внутри экосистемы и не передаются третьим лицам.

Стив Возняк:

«Когда данными занимаются люди и они же принимают решение о том, как эти данные используются — вот тогда возникают проблемы, в том числе политические. Apple занимает четкую позицию против мониторинга пользовательского трафика и продажи его рекламодателям. Всего $2 в месяц, которые вы платите за подписку, обеспечивают вам полную приватность. Мы бы хотели, чтобы другие крупные экосистемы — такие как Facebook или Google — делали то же самое».

Говоря об ИИ, Возняк уточнил, что это все еще не полноценный интеллект, который мог бы превзойти человеческий мозг. Мы слишком полагаемся на технологии, которые пока всего лишь инструмент для конкретных задач, а не принятия решений.

«Нельзя заставлять технологии думать за нас, особенно — думать самостоятельно», — отметил Возняк.

Среди самых перспективных технологий для экосистем сегодня Возняк отметил биометрию вместо логина и пароля и распознавание лиц, которое проникает во все сферы.

Как выглядит цифровое государство и какое у него будущее?

Тему продолжили Райан Чилкот, экс-корреспондент Bloomberg TV и CNN, Роджер Халбхеер, главный советник по безопасности Microsoft и Игорь Ляпунов, вице-президент по информационной безопасности Ростелекома.

Они поговорили о том, как порталы госуслуг и другие онлайн-сервисы меняют жизнь людей в разных странах. Однако тотальная цифровизация ставит новые проблемы в плане кибербезопасности.

По словам Ляпунова, главные уязвимости сосредоточены в частных сервисах. 95% кибератак приходятся на кражи средств с карт или банковских счетов. Хуже всего обстоят дела в регионах, где для защиты данных просто нет ресурсов. При этом сами пользователи не заботятся о безопасности и используют простейшие пароли.

Федеральные базы данных защищены лучше всего, при этом атаки на них — самые сложные и не определяются системами безопасности. Каждая такая атака обходится в $1,5 млн.

Халбхеер видит большую угрозу в дипфейках, которые со временем научатся обходить биометрию. Бизнесу и государствам по всему миру нужно объединяться, чтобы обмениваться опытом и давать отпор хакерам, чьи атаки становятся все более изощренными. Любая информация о киберугрозах должна быть открытой, даже если речь идет об атаках на правительственные организации.

Как цифровые валюты меняют финансовую систему

Мэттью Блейк, руководитель финансовых и валютных инициатив ВЭФ, Марк Барнетт, Президент Mastercard Europe, Мэттью Дилл, старший вице-президент Visa и зампредправления ЦБ РФ Алексей Заботкин говорили о перспективах и рисках развития цифровых валют.

Цифровые платежи сегодня «вшиты» в наши рутинные операции, а наличные деньги окончательно уходят в прошлое. Однако стоит различать цифровые платежи с помощью реальных средств и цифровые валюты. Барнетт не считает биткоин и другие криптовалюты полноценными валютами, поскольку они не обеспечены физическим эквивалентом. Дилл уверен, что цифровые валюты помогают расширить доступ к финансовым услугам там, где нет физических банков. Свою задачу и Visa, MasterCard здесь видят в посредничестве: предоставлять держателям криптовалют доступ к их банковским счетам или выводу средств на онлайн-карты. Это возможно благодаря коллаборации платежных систем с цифровыми валютами — например, Visa и Bitcoin.

Алексей Заботкин рассказал о цифровом рубле — новой валюте, которая эмитируется наравне с обычным российским рублем и сочетает свойства наличных и безналичных денег. Среди уникальных свойств — возможность ограничить применение валюты: например, можно перевести цифровые рубли детям, установив запрет на оплату ими онлайн-игр. Для расчетов цифровыми рублями создадут специальные сервисы.

Как Интерпол и частные корпорации борются с киберугрозами

Директор по расследованию киберпреступлений Интерпола Крейг Джонс, генсек Интерпола Юрген Шток, CEO Cyber Threat Alliance Майкл Дэниел и руководитель направления Global Intelligence FS-ISAC Тереза Уолш обсудили, как международные организации борются с транснациональными кибератаками.

Главная угроза последних лет — вирусы-шифровальщики. Это разновидность программ-вымогателей (они же трояны), которые кодируют ценные файлы на компьютере и требуют выкуп за их расшифровку.

Сам рынок хакерских услуг за последние годы стал широко развитым и хорошо организованным. Здесь работают целые подпольные корпорации с мощной ИТ-инфраструктурой и предоставляют кибератаки как полноценный сервис. Они атакуют целые правительства и даже министерства здравоохранения, ставя под угрозу жизни людей.

Дать отпор им можно, объединив усилия и технические возможности. К примеру, Интерпол сотрудничает с государственными и частными структурами по всему миру, используя данные разведслужб по всему миру и делясь своими наработками в этой области. Международные организации в сфере кибербезопасности, в свою очередь, передают данные об атаках и делятся успешными кейсами. Важным инструментом является стратегия Zero Trust.

Zero Trust — глобальный тренд в кибербезопасности

Артем Синицын, директор программ ИБ в Центральной и Восточной Европе компании Microsoft, рассказал, что такое подход Zero Trust и как крупнейшие ИТ-компании внедряют его по всему миру:

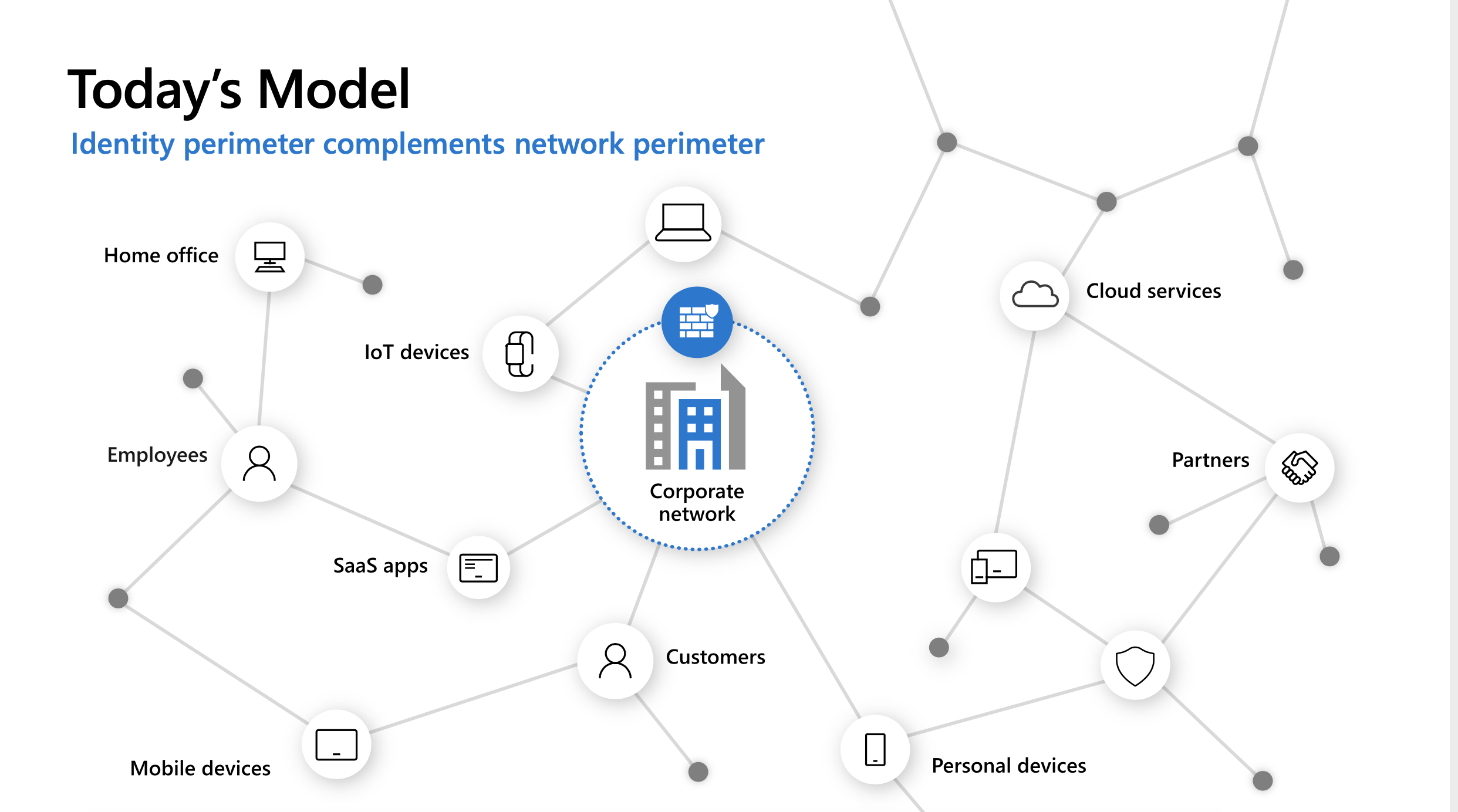

Раньше кибербезопасность компаний строилась по традиционной модели: данные хранили в закрытой корпоративной сети и доверяли только тем устройствам и сервисам, которые находятся внутри нее. Защита на этом этапе была, по сути, физической: серверы и рабочие компьютеры находились в одном месте, и доступ к ним был строго ограничен.

Потом на смену пришла сетевая защита: когда внутри корпоративной сети выделялись локальные зоны с разным уровнем защиты и доступа. Их ограждали при помощи файерволлов или DMZ (англ. Demilitarized Zone — демилитаризованная зона, ДМЗ) — сегмента сети, содержащий общедоступные сервисы и отделяющий их от частных.

Наконец, когда многие начали работать с ноутбуков и мобильных устройств, для кибербезопасности стали применять идентификацию — защиту всех данных в рамках учетной записи конкретного пользователя, на каждом из используемых им устройств.

Сегодня в сфере кибербезопасности все чаще используют модель Zero Trust («нулевое доверие»). Это значит, что по умолчанию все устройства и пользователи, которые подключаются к сети, пользуются нулевым уровнем доверия. Каждый раз им нужно доказывать (с помощью идентификации) свое право на доступ к корпоративным данным. При этом неважно, из какой точки, с какого устройства и к какому сегменту сети они подключаются.

В рамках модели Zero Trust служба безопасности должна отслеживать все подозрительные сигналы при входе в сеть и предупреждать возможные атаки в любом сегменте. Это возможно с помощью распределенных доступов — например, на определенное время или только к определенным ресурсам, — а также многоуровневой идентификации.

Чтобы внедрять такой подход, необходимо разрабатывать корпоративную политику безопасности и постоянно корректировать ее регламенты в ответ на новые угрозы.

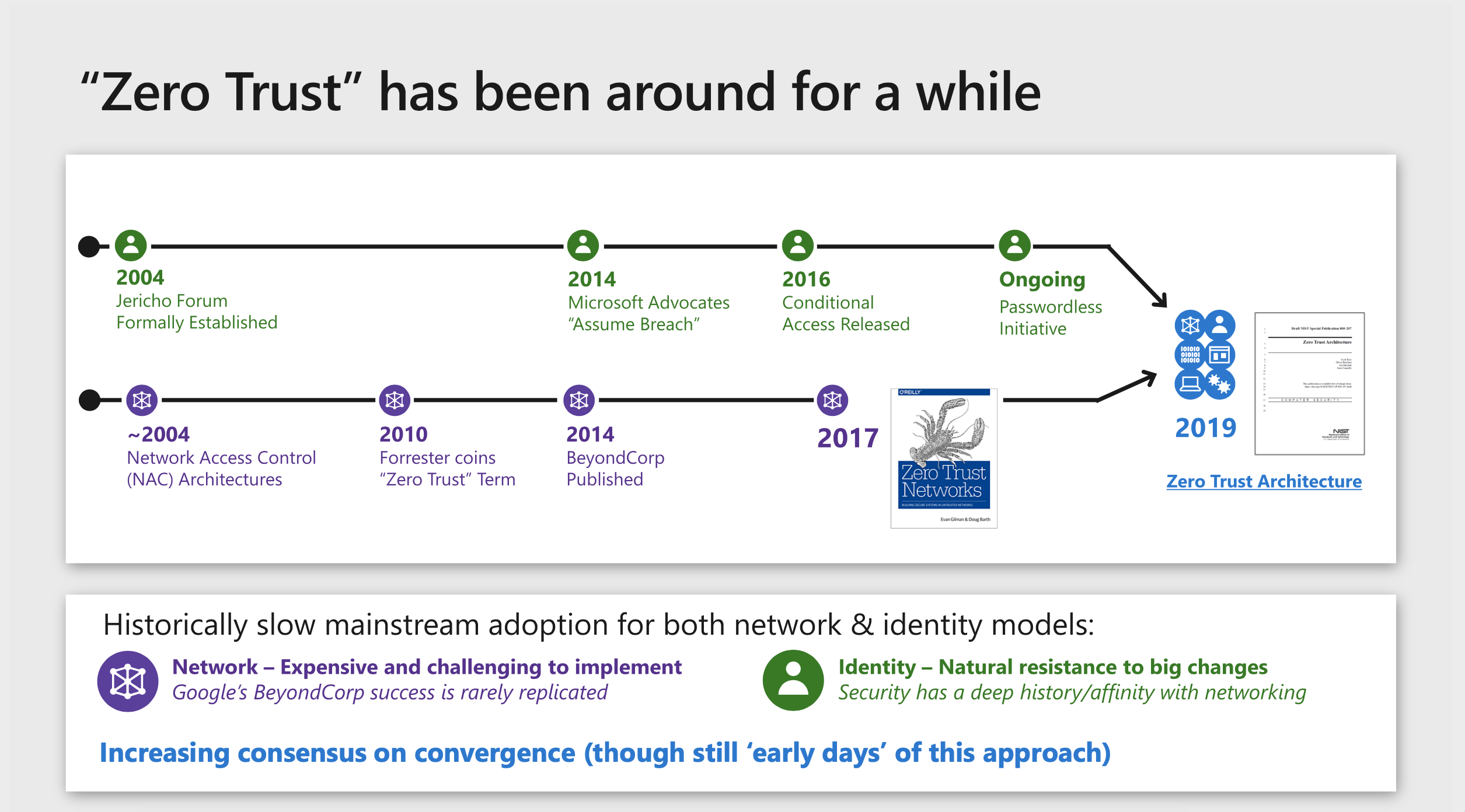

Исторически, с начала 2000-х годов, сложилось два главных типа модели Zero Trust в ИТ-корпорациях:

- Защита данных внутри всей сети (с помощью внутренних сетевых решений), как у Google — подходит только для больших компаний и стоит очень дорого.

- Защита данных конкретных пользователей (за счет многоуровневой идентификации), как у Microsoft — легко масштабируется и подходит почти всем. В период пандемии, когда все работали удаленно, такой путь оправдал себя больше всего.

Распределенный доступ данных, который применяют в Zero Trust, позволяет предоставить полный или частичный доступ тем, кому он действительно нужен, а остальным — ограничить. Чтобы противостоять взломам и фишингу данных с устройств сотрудников, Microsoft внедряет усиленную идентификацию и верифицирует доступ на каждом этапе: для самих пользователей, их устройств, рабочих сеансов, сторонних сервисов.

Сейчас мы наблюдаем переход к следующей ступени развития подхода Zero Trust с применением ИИ и машинного обучения: когда ИТ-система сама находит уязвимости и подозрительную активность, устраняет их и усиливает защиту. Специалисты по кибербезопасности только следят за работой системы и изредка корректируют или модернизируют алгоритмы.

Красный Крест и ЮНИСЕФ помогают создавать безопасное цифровое пространство

Красный Крест помогает жертвам военных конфликтов, которые обращаются в организацию за защитой, обеспечить безопасность их персональных данных. Это касается и политических беженцев. Подробностями поделился Петер Маурер, президент Международного Комитета Красного Креста.

Он рассказал, что в последние годы атакам все чаще подвергаются службы здравоохранения, а международные конфликты перешли в киберпространство. Киберугрозы становятся еще одним инструментом для проявления насилия и нетерпимости. Задача международных организаций — работать с такими угрозами на всех уровнях, предупреждая агрессию и помогая тем, кто пострадал от нее. Необходимы также специальные нормы международного гуманитарного права — по аналогии с Женевской конвенцией — которые были бы направлены на поддержку жертв кибервойн и сетевых конфликтов.

В 2019 году чешская военная разведка опубликовала отчет, в котором указала на то, что международные кибератаки могут привести к III мировой войне. Более того, их назвали «первым этапом подготовки» будущего конфликта, главными участниками которого, по ее мнению, станут Россия, Китай и США.

В свою очередь, ЮНИСЕФ решает проблему кибербуллинга детей — об этом рассказала исполнительный директор Генриетта Х. Фор. Проблема в том, что дети в Сети гораздо доверчивее взрослых, и более трети из них становятся жертвами фишинга, домогательств и травмирующего контента. ЮНИСЕФ запустила онлайн-проект, где дети и их родители могут поделиться своими переживаниями, получить поддержку и консультации специалистов.

Нужно ли международное регулирование в Сети?

СЕО DiploFoundation Йован Курбалия, директор Координационного центра доменов.RU/.РФ Андрей Воробьев и старший вице-президент по работе с правительствами и межправительственными организациями ICANN Мэнди Карвер обсудили, как защитить пользователей в глобальном цифровом пространстве и учесть интересы всех сторон — властей, бизнеса и граждан.

Главная сложность заключается в том, что до сих пор нет конкретных правил и определений для сетевой безопасности. Поэтому универсальные нормы пока разработать невозможно, но можно ввести их для отдельных сегментов: кибербезопасности, пользовательских соглашений и глобальных интернет-сервисов.

Яркий пример такой нормы — международная политика разрешения доменных споров, принятая в 1999 году. Подобным же образом можно наладить международное сотрудничество по борьбе с киберпреступниками и вредоносным ПО.