Что такое фишинговая атака?

Фишинг (англ. phishing, от phone phreaking — «взлом телефонных автоматов» и fishing — «рыбная ловля») — это вид интернет-мошенничества, используемого чтобы получить идентификационные данные пользователей. Он применяется для кражи паролей, номеров карт, банковских счетов и другой конфиденциальной информации.

Как правило, фишинговая атака представляет собой выдачу фейковых сайтов, имитирующих интернет-страницы популярных компаний: соцсетей, интернет-магазинов, стриминговых сервисов и т.д. Хакеры рассчитывают на то, что пользователь не заметит подделки и укажет на странице личные данные: реквизиты карты, логин и пароль, номер телефона. Если человек сделает это, мошенники получат его данные.

Основная проблема, связанная с фишингом, заключается в том, что не существует ПО, которое защитило бы людей и компании: сайты-фейки трудно отличить от оригиналов. Все зависит от потенциальной жертвы — насколько она будет внимательна, распознает ли фейк. Все решает человеческий фактор: уязвимы даже крупнейшие технологические компании.

Последствия фишинговой атаки могут быть масштабными. Яркий пример — взлом кинокомпании Sony Pictures Entertainment в 2014 году. Хакерская группа Guardians of Peace изучила профили сотрудников компании в LinkedIn и разослала им письма с файлами, в которых содержался вирус. Попав на корпоративные компьютеры киностудии, он позволил злоумышленникам месяцами вести слежку и удаленно управлять устройствами. Вскоре хакеры опубликовали в Сети несколько еще не выпущенных фильмов студии: «Ярость», «Энни», «Уильям Тернер», «Все еще Элис» и другие. Кроме того, злоумышленники похитили личные данные 3803 сотрудников Sony Pictures Entertainment и членов их семей, содержимое внутренней электронной почты, информацию о заработной плате и копии неизданных фильмов.

Киберпреступники похитили более 100 Тб данных. Это один из крупнейших взломов корпоративных устройств компании на территории США.

Американское правительство обвинило в атаке Северную Корею. Предполагалось, что взлом был местью КНДР за выпуск студией фильма «Интервью»: Ким Чен Ын там якобы изображен не в лучшем свете, к тому же по сюжету его собираются убить. Guardians of Peace действительно требовали отменить релиз фильма. После угроз хакеров опубликовать украденные данные из картины убрали ряд провокационных сцен, но в Пхеньяне она все равно вызвала негативную реакцию. В итоге из-за фишинговой атаки и давления КНДР фильм вышел в прокат не во всех странах. Показ отменили даже в некоторых американских кинотеатрах.

Насколько популярен фишинг среди хакеров?

Количество фишинговых атак растет из года в год. По данным отчета Hi-Tech Trends 2020/2021, предоставленного РБК Трендам международной компанией в сфере кибербезопасности Group-IB, в 2020 году число выявленных и заблокированных фишинговых ресурсов выросло по сравнению с 2019-м более чем вдвое — на 118%. И это давняя тенденция. В 2019 году Group-IB заблокировал 14 093 фишинговых страницы, а годом ранее их было найдено всего 4 494.

Чаще всего хакеры подделывают следующие ресурсы:

- онлайн-сервисы (39,6%);

- почтовые сервисы (15,6%);

- финансовые учреждения (15%);

- облачные хранилища (14,5%);

- платежные сервисы (6,6%);

- букмекерские конторы (2,2%).

Киберпреступники действуют исходя из спроса пользователей на интернет-продукты. В 2020 году практически исчезли фишинг-ресурсы, нацеленные на криптовалютные проекты, так как интерес к ним угас. В 2017-18 годах именно они были популярны у фишеров.

«Начиная с февраля 2020 года, мы видели, как тема COVID-19 активно эксплуатировалась во вредоносных кампаниях — в частности, в фишинговых атаках для компрометации электронной почты сотрудников компаний из США, Новой Зеландии, России и стран Азиатско-Тихоокеанского региона», — рассказал РБК Трендам представитель пресс-службы Group IB.

В 2020 году государства вводили различные льготы и компенсации, а банки позволяли заемщикам отсрочить выплату кредитов. В России получить консультацию по выплатам от государства и отправить заявку на их получение можно на сайте Госуслуг или в онлайн-банках. Мошенники создают страницы-копии этих сайтов, и невнимательные пользователи отправляют им данные.

Какие цели у фишинга?

Фишинговые атаки используют, чтобы украсть ценные данные: реквизиты банковских карт, логин и пароль для входа в аккаунт на каком-либо сайте. Хакеры даже могут шантажировать жертв и требовать деньги в обмен на то, что не станут публиковать данные в Сети.

Фишинговая атака — это также один из способов получить доступ к чужому Apple ID. По мнению экспертов Group IB, кража Apple ID — самый распространенный вид атаки на iOS. Если атака проходит успешно, мошенник получает доступ к облачному хранилищу iCloud и резервным копиям устройств. Если их восстановить на своем устройстве, можно получить доступ к сохраненным файлам. Именно таким образом в Сеть часто утекают интимные фото звезд.

Механика следующая: хакеры рассылают письма с предупреждением о скором снятии денег со счета пользователя в связи с платной подпиской на какое-нибудь приложение. Чтобы жертва действовала быстрее, срок списания устанавливается максимально близким, а сумма внушительная, чтобы человеку было жалко ее потерять.

Для отказа от подписки прикрепляется ссылка на фишинговый сайт, визуально он не отличается от официального ресурса Apple. Там жертва вводит логин и пароль от Apple ID, хакер получает их и авторизуется в аккаунте.

После авторизации хакер может управлять подписками жертвы и восстанавливать резервные копии устройств с ценными файлами. На сайте Apple есть руководство, как распознать фишинговую атаку.

Самые распространенные типы фишинга

По способу распространения сайты-подделки делят на два типа

- Приходят в рассылке по электронной почте или в мессенджерах

Это письма или сообщения, отправленные якобы от имени реальной организации или компании — банка, регулятора, госучреждений. Внутри они содержат замаскированную под документ таблицу или картинку, вредоносную программу, ссылку на созданный преступниками сайт, требование перевести деньги на указанный счет или по номеру телефона. Жертва переходит по ссылке и указывает нужные данные, не замечая обмана.

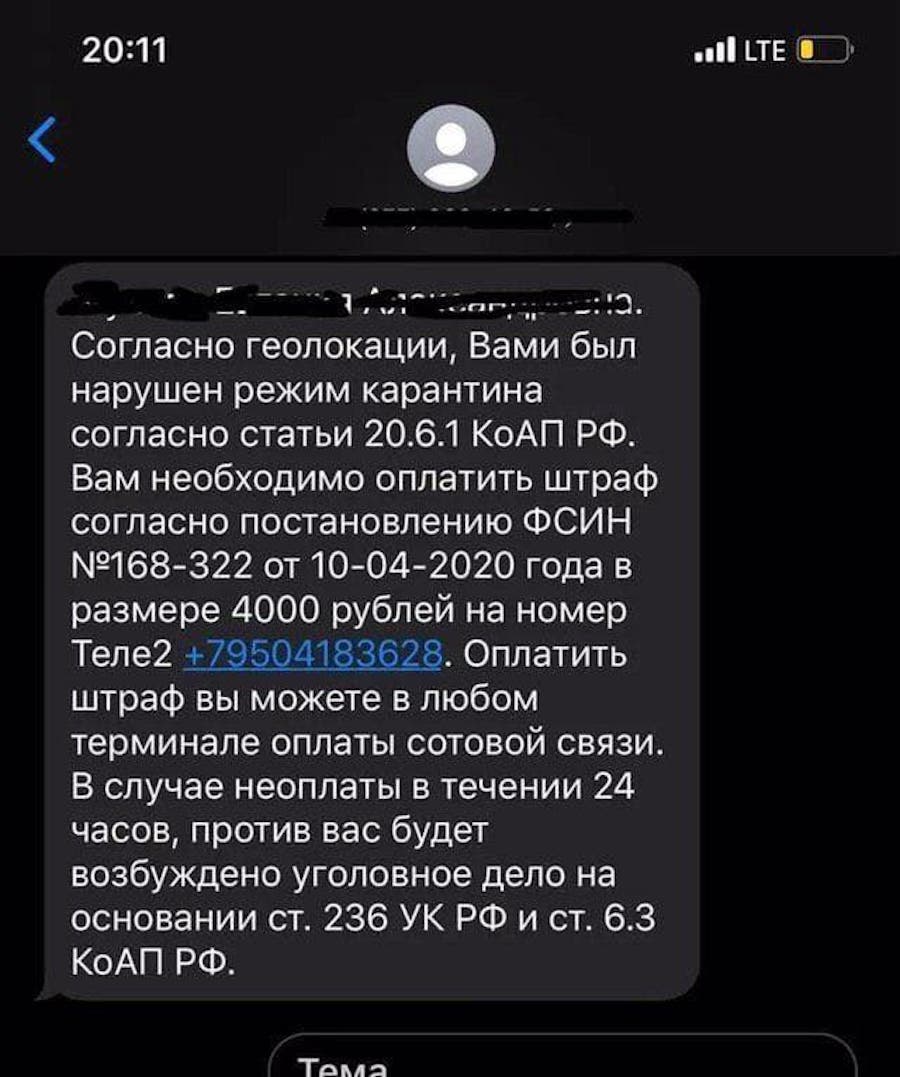

Весной 2020 года москвичам приходили СМС-сообщения о «штрафах» за нарушения режима самоизоляции. Оплатить «штраф» требовали в течение 24 часов по указанному номеру, в противном случае получателю угрожали уголовным делом.

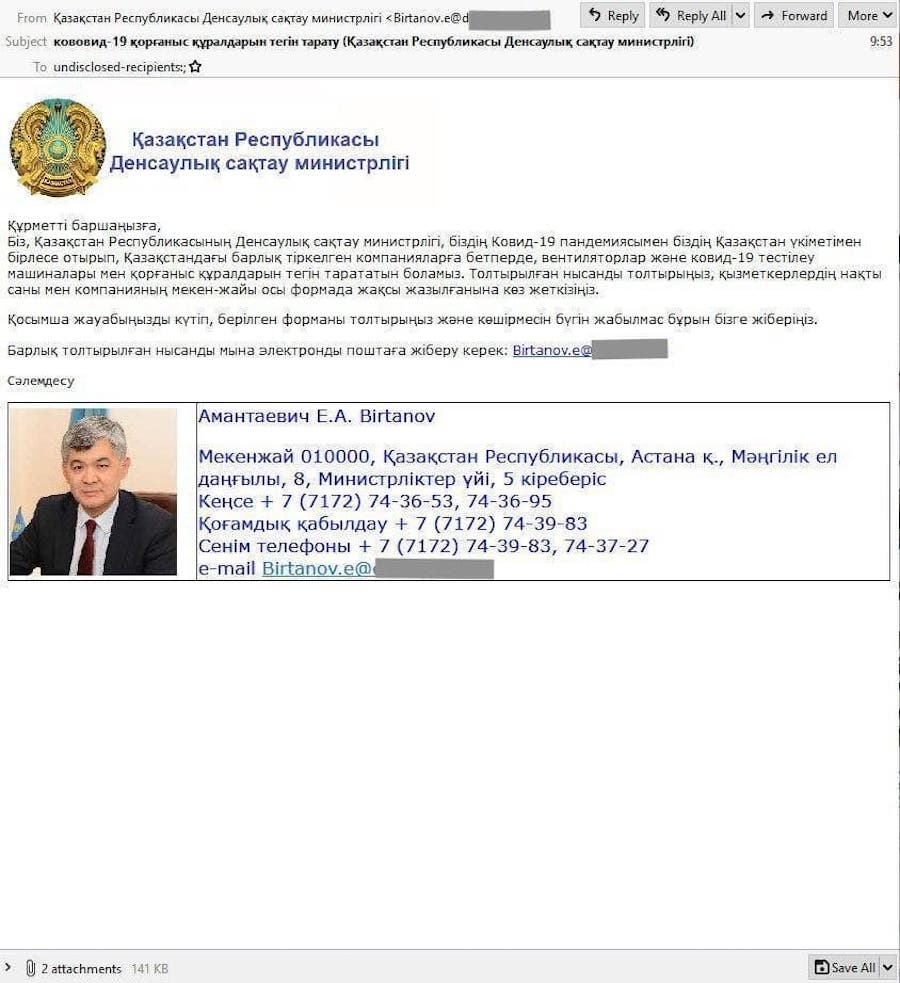

Тогда же в Казахстане рассылали письма от имени местного министра здравоохранения. Злоумышленники сообщали о возможности бесплатно получить защитные средства в рамках госпомощи. Получателям необходимо было лишь заполнить приложенную анкету и отправить по обратному адресу. Во вложении письма находились документы, при запуске которых на компьютер попадала вредоносная программа из семейства Loki PWS, предназначенная для кражи логинов и паролей с зараженного компьютера.

- Выдаются в поиске

Интернет-мошенники часто активизируются накануне событий, связанных с массовым ажиотажем: это старт продаж новых моделей iPhone, онлайн-распродажи вроде «Черной пятницы», праздники, спортивные мероприятия. В общем, когда пользователи в спешке совершают спонтанные интернет-покупки, могут необдуманно принять решение и не заметить подвох.

В 2020 году накануне «Черной пятницы» эксперты Group-IB обнаружили более 400 сайтов, копирующих маркетплейс AliExpress, и еще 200 сайтов-клонов интернет-магазинов. Мошенники часто используют похожие имена ресурсов чтобы ввести пользователей в заблуждение.

«Опасность подобных сайтов состоит в том, что здесь могут продавать подделки, контрафактный или низкокачественный товар, похищать данные банковских карт покупателей или заражать гаджеты пользователей вирусами», — поделился с РБК Трендами представитель пресс-службы Group IB.

По методу сбора данных также выделяют два типа фишинга

- Фейковый сайт

Мошенники используют тот же интерфейс, что у оригинала, и похожие домены, чтобы ввести пользователей в заблуждение. В адресе может быть изменен один знак. Чаще всего, меняют буквы, выглядящие одинаково. Например, строчная L и заглавная I. Aliexpress.com и AIiexpress.com — разные домены, хотя визуально не отличаются.

- Вредоносный файл

Как правило, это архив формата.rar. При открытии он заражает устройство вирусом, а тот начинает шпионить за жертвой — собирать данные и отправлять на устройства злоумышленникам.

Кто может стать жертвой фишинга?

Group IB отмечает, что жертвами фишинговых атак могут быть не только обычные пользователи, но и предприниматели, которые в поисках товара зашли на созданные злоумышленниками сайты-клоны производителей.

Также жертвами могут стать бухгалтеры и финансисты, работающие с системами ДБО (дистанционного банковского обслуживания). Их атакуют через популярные профильные ресурсы, которые подделывают или заражают вредоносными программами.

В июне 2017 года у одной из столичных компаний похитили со счета деньги. Group-IB провела экспертизу жесткого диска и обнаружила признаки фишинговой атаки. В тот день сотрудник фирмы открыл браузер Internet Explorer и вбил запрос «НДФЛ с доходов, получаемых с иностранных компаний, когда платить». Одна из ссылок вела на сайт www.glavbukh.ru, с него был загружен вирус. Схема следующая: пользователь заходил на взломанный легальный ресурс, с которого его в скрытом режиме перенаправляли на сервер с набором эксплойтов (программ, ищущих уязвимости в браузере). Они загружали на устройство банковский троян Buhtrap. Преступники получили удаленный доступ к счету и вывели деньги.

Как часто происходят фишинговые атаки в России?

В России ежедневно рассылают до 1 млн сообщений с фейковыми сайтами. Их получают частные лица и организации.

Фишинг применяется для получения доступа к инфраструктуре компаний, далее в ход идут другие способы взлома. По данным разработчика решений по предотвращению и расследованию киберпреступлений Group-IB, около 70% всех целенаправленных атак на российские компании и организации начинаются именно с фишинга. Получив с его помощью доступ хотя бы к одному корпоративному компьютеру, преступник сможет закрепиться в сети организации и получить контроль над всей ее инфраструктурой. Если подобная атака прошла успешно, то последствия для компании могут быть глобальными — утечка конфиденциальных данных, взлом банковских счетов и подобное. Фишинговые атаки активно используют как кибершпионы — прогосударственные хакерские группы — так и киберпреступники.

Одни из самых известных русскоязычных фишеров — группировка Silence. Она стала известна в 2018 году, когда хакеров заподозрили в рассылке вредоносных писем банкам от лица Банка России. В сообщении они предлагали адресатам ознакомиться с новым постановлением. Получателями рассылки, по данным Group-IB, оказались как минимум 52 банка в России и пять банков за рубежом. Хакеры, состоящие в группировке, заражают компьютеры вирусом-шпионом Silence.Downloader aka TrueBot.

В январе 2019 года Silence устроила еще одну масштабную фишинговую атаку, в числе жертв вновь оказались сотрудники российских банков. Рассылку получили более 80 тыс. человек. Письмо приходило под видом приглашения на Международный Форум iFin-2019 или сообщения от «клиента» с просьбой оперативно рассмотреть вопрос по открытию и обслуживанию корреспондентского счета его организации. Внутри содержался архив с вредоносным вложением. Как только его открывали, на компьютер попадал вирус-шпион. Сколько получателей удалось взломать, неизвестно.

Летом 2020 года неизвестной группой хакеров была организована крупная фишинговая атака с помощью подделки сайта ФНС. Сотрудникам всех атакуемых компаний (нефтяных, горнодобывающих, операторов связи и так далее) приходило одинаковое письмо. В адресе отправителя была указана почта info@nalog.ru, полностью имитирующая оригинальный домен ФНС. На деле же письма рассылались с публичных почтовых сервисов, а технические заголовки были подделаны. Автор письма просил явиться в «Главное управление ФНС России» для «дачи показаний по движению денежных средств», а также распечатать и заполнить документы, находящиеся во вложении к письму. В случае невыполнения отправитель обещал применить санкции, предусмотренные УК РФ. Целевое действие жертвы — загрузка прикрепленных файлов. Если она это делала, взломщики получали удаленный доступ к данным ее компьютера.

Самые известные фишинговые атаки

Пожалуй, самая известная фишинговая атака была организована в 2016 году на предвыборный штаб Хиллари Клинтон. Она состояла из двух этапов. В марте 2016 года руководитель избирательного штаба Демократической партии США Джон Подеста получил письмо с фишинговой ссылкой. В письме рекомендовали сменить пароль от аккаунта Google в целях безопасности. Подеста последовал инструкции, и, сам не зная того, предоставил хакерам данные для авторизации в его почтовом ящике.

В апреле 2016 года киберпреступники создали почту-подделку Подесты и разослали сотрудникам Демократической партии США письма с файлом hillaryclinton-favorable-rating.xlsx. Ссылка вела на хакерский сайт. С его помощью мошенники заражали компьютеры демократов и крали с них данные. Так письма попали в руки основателя сайта WikiLeaks Джулиана Ассанжа. Летом 2016 года портал опубликовал письма, свидетельствовавшие о том, что сотрудники Национального комитета демократов США готовили заговор против бывшего кандидата в президенты Берни Сандерса. После этого глава комитета Дебби Вассерман Шульц ушла в отставку. А в октябре 2016 года WikiLeaks обнародовал компрометирующую переписку членов демократической партии США по вопросам ядерной энергетики, публикаций в СМИ, а также внешнеполитической деятельности Хиллари Клинтон.

Частая цель хакеров — облачные хранилища смартфонов. Именно так в 2014 году в Сеть утекли интимные фото актрисы Дженнифер Лоуренс, Кейт Аптон, Рианны и десятка других знаменитостей. Спустя два года американский хакер Райан Коллинз сознался в преступлении — тогда он получил доступ к 50 аккаунтам iCloud и 72 аккаунтам GMail. Это стало возможно с помощью фишинговых сайтов, где жертвы сами указывали данные для авторизации. Коллинз был приговорен к 18 месяцам тюремного заключения.

Как не стать жертвой фишинга?

Эксперты Group IB рекомендуют:

- не переходите по ссылкам, присланным в подозрительных или непонятных сообщениях электронной почты, соцсетях и мессенджерах;

- не загружайте вложенные файлы из сообщений, которых вы не ожидали;

- внимательно проанализируйте адрес сайта (URL), на который вы были переадресованы. В большинстве случаев фишинга URL-адрес отличается от оригинального домена одним знаком (например, заканчиваться на .com вместо .gov, или wiIdberries.ru вместо wildberries.ru с заглавной i вместо l).

- Обновляйте браузер до последней версии;

- проверьте домен на сайте tcinet.ru. Там можно узнать дату регистрации: как правило, мошеннические сайты живут несколько дней;

- не совершайте онлайн-покупки по предоплате на непроверенных сайтах;

- для покупок в интернете используйте отдельную банковскую карту.