Кибератаки — это вредоносная деятельность киберпреступников, направленная на компьютерные системы, базы данных, инфраструктуру и посетителей веб-сайтов.

По данным компании информационной безопасности Check Point Software Technologies, число кибератак в 2021 году выросло на 40% по сравнению с 2020 годом. В России количество таких атак увеличилось на 54%. В среднем, каждую неделю хакеры совершали 1153 кибератаки.

В ноябре 2021 года консалтинговая компания Accenture в отчете «State of Cybersecurity Resilience 2021» сообщила, что более 55% крупных организаций по всему миру недостаточно защищены от кибератак.

Виды атак

Хакеры применяют множество способов, чтобы добыть конфиденциальную информацию и использовать ее в своих целях:

- Фишинг — атака, в которой используется электронная почта. Хакеры рассылают письма с вредоносными ссылками и программами, которые пользователь открывает и загружает на свое устройство.

- Программы-вымогатели (ransomware) — это вредоносное ПО, которое блокирует доступ пользователей к их программному обеспечению и данным в системе и требует заплатить выкуп. Обычно ransomware распространяют с помощью спама или методов социальной инженерии.

- Вредоносное ПО — это программы, которые останавливают или замедляют работу устройств. Включает программы-шпионы, вирусы, черви, программы-вымогатели и трояны. Обычно такое ПО попадает на устройства через вложения электронной почты с вредоносным кодом или через программы обмена файлами, которые распространяют материалы, замаскированные под музыку или изображения.

- Утечки данных — метод кражи конфиденциальной информации пользователя или компании. Осуществляется путем шпионажа или сливов за деньги.

- DDoS-атаки или отказ в обслуживании — способ атаки, когда злоумышленник направляют большой объем трафика к системе или серверу, заставляя его остановить или приостановить работу.

- Атаки «человек посередине» (MitM) — злоумышленник перехватывает и изменяет электронные сообщения, например, используя поддельную точку доступа Wi-Fi или незашифрованный трафик.

- SQL-инъекции — получение несанкционированного доступа к информации с помощью особого языка запросов, требующего навыков программирования. Вредоносный SQL-код отправляют на сервер, обрабатывающий такие запросы, в результате чего он раскрывает конфиденциальные данные.

- Эксплойты нулевого дня — быстрое использование недостатков в системе безопасности после выхода ПО, пока его разработчики не устранили их.

- Атаки методом полного перебора или брутфорс — взлом учетных записей путем перебора паролей с использованием специальных программ.

- DNS-туннелирование — превращение систем доменных имен в оружие хакеров путем использования протокола DNS для передачи трафика, не относящегося к этому протоколу, например HTTP.

Пять крупнейших атак уходящего года

Атака вредоноса на Microsoft

В конце декабря 2020 года СМИ узнали о взломе ПО компании SolarWinds, который позволил хакерам получить доступ к облачному сервису Microsoft. Им помогло то, что один из серверов SolarWinds был защищен с помощью простого пароля solarwinds123, установленного стажером. Хакеры заразили вредоносным кодом ПО Orion, а Microsoft загрузила его вместе с продуктом от поставщика. В итоге хакеры получили доступ к исходному коду и внутренним системам корпорации Microsoft.

США заподозрили в атаках хакерскую группу APT29, или Cozy Bear, связанную, по мнению западных специалистов, с российскими спецслужбами. Россия опровергла все обвинения. В ходе взлома пострадали 200 организаций по всему миру, а также подразделения ВС США, Министерства юстиции, Госдепартамента, Агентства национальной безопасности, Почтовой службы и 425 компаний из американского списка Fortune 500. По данным Microsoft, атаки пророссийских хакеров на госагентства США продолжились в 2021 году. В результате одной из них в открытом доступе оказались данные кредитных карт более 1 млн американцев и граждан других стран.

Параллельно Microsoft атаковали из Китая. Хакеры использовали уязвимость в локальных версиях сервера почтовых ящиков Microsoft Exchange Server и пытались получить информацию от разных организаций в США. Сначала они получали доступ к серверу Exchange с помощью украденных паролей или уязвимостей, а затем создавали вредоносный код для удаленного управления взломанным сервером.

Под угрозой оказались более 20 тыс. организаций в США.

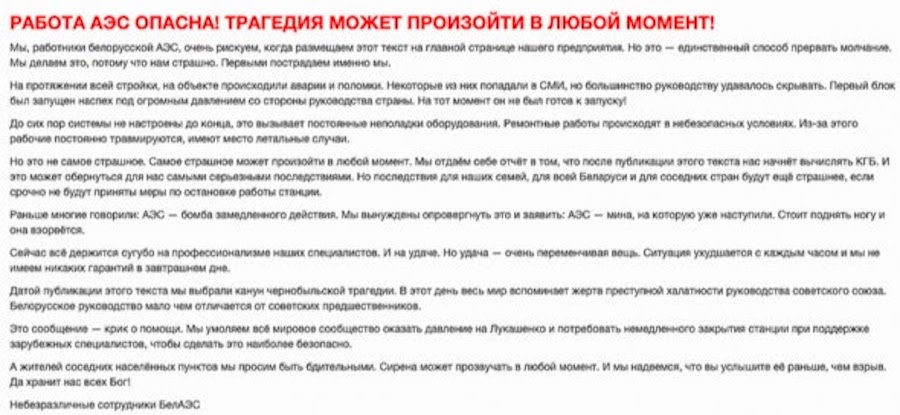

Взлом сайта АЭС

В апреле 2021 года Министерство энергетики Белоруссии сообщило о взломе сайта Белорусской атомной электростанции. В результате кибератаки хакеры смогли разместить фейковое объявление якобы от имени работника АЭС. Авторы публикации заявили, что при строительстве станции происходили аварии и поломки, а ее первый блок запущен «наспех под огромным давлением со стороны руководства страны».

«АЭС — мина, на которую уже наступили. Стоит поднять ногу, и она взорвется», — написали хакеры.

Примечательно, что этот текст появился 25 апреля, в канун годовщины аварии на Чернобыльской АЭС.

При атаке использовался метод, когда оригинальная страница веб-сайта заменяется другой. Плюс, злоумышленники могут либо заблокировать доступ к остальным сегментам сайта, либо вообще удалить его содержимое. Сайт АЭС какое-то время оставался недоступным, а потом его работу восстановили. Белорусские власти обещали найти хакеров, но после этого никаких официальных сообщений по поводу расследования инцидента не поступало.

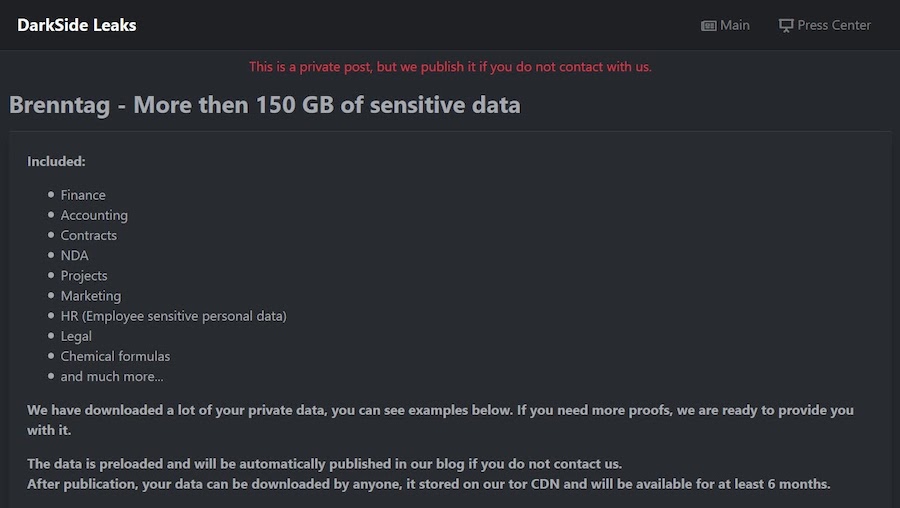

Остановка американского трубопровода и работы 200 компаний

В мае 2021 года программа-вымогатель DarkSide заблокировала работу крупнейшего американского оператора трубопроводов Colonial Pipeline. Работу топливопровода пришлось остановить на несколько дней, что привело к скачку цен на бензин и временной нехватке топлива на юго-востоке США. Региональное чрезвычайное положение затронуло 17 штатов и округ Колумбия.

Хакеры требовали выкуп в биткоинах на $4,4 млн, и Colonial Pipeline выплатила эти деньги.

Исследователь безопасности Брайан Кребс выяснил, что хакеры DarkSide не атакуют системы в странах бывшего советского блока, а их вредонос не будет устанавливаться на компьютерах с кириллическими клавиатурами. Поэтому спецслужбы США связали группировку с Россией. Впоследствии ФБР смогло найти и изъять кошелек с криптовалютой, принадлежащий DarkSide.

Однако следом под удар попал крупный дистрибьютор химической продукции Brenntag. Хакеры DarkSide похитили 150 Гб важных данных и потребовали за них выкуп в размере 133,65 биткоинов ($7,5 млн). Стороны сошлись на $4,4 млн.

Летом активизировалась группировка под именем REvil. Ежемесячно она проводила не менее 15 кибератак. После взлома тайваньского производителя компьютерной техники Quanta Computer хакеры получили доступ к некоторым документам и чертежам еще не анонсированных устройств Apple и запросили выкуп в размере $50 млн. В июне REvil атаковала серверы крупного производителя мяса JBS, и компания выплатила $11 млн. В начале июля группировка взяла на себя ответственность за атаку на серверы международной организации Kaseya, которая производит программное обеспечение. Этот инцидент вызвал перебои в работе 200 организаций в шести странах мира. За разблокировку хакеры потребовали у компании $70 млн.

В середине июля REvil исчезла из даркнета.

Власти США призывали Россию отреагировать на атаки и наказать преступников. Американский Госдеп объявил награду в $10 млн за информацию о хакерах. В ноябре Вашингтон ввел санкции против россиянина Евгения Полянина и украинца Ярослава Васинского, которых подозревают в причастности к работе REvil.

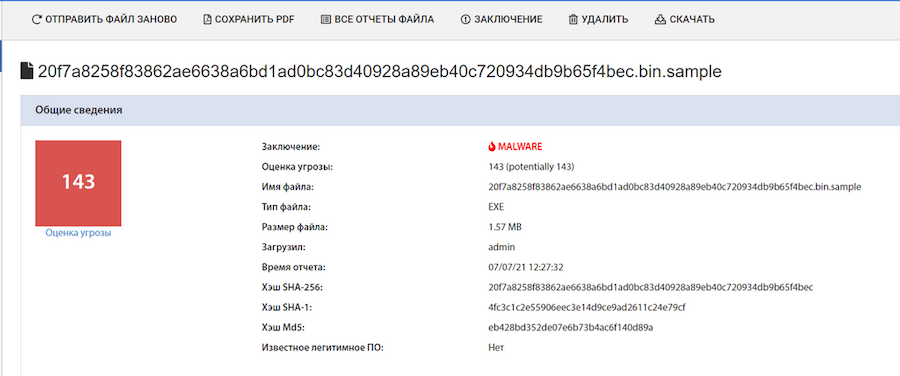

Загрузка трояна на сайт правительства Казахстана

В мае 2021 года выяснилось, что хакеры смогли загрузить на сайт электронного правительства Казахстана вирусную программу, которую массово скачивали пользователи. Злоумышленники получили доступ к инструменту загрузки файлов на сайт и опубликовали под видом офисных документов вредоносное программное обеспечение, которое относится к семейству троянов Razy. Первый был подделкой постановления районного органа исполнительной власти, а второй — финансовой сводки по бюджету.

После скачивания этих файлов на компьютер пользователь активировал обычный троян-загрузчик, который уже может сам загружать другие вредоносные программы, например, банковский троян Trickbot и программу-вымогатель Ryuk. Такую программу хакеры могут удаленно обновлять, и ее невозможно обнаружить при антивирусной проверке.

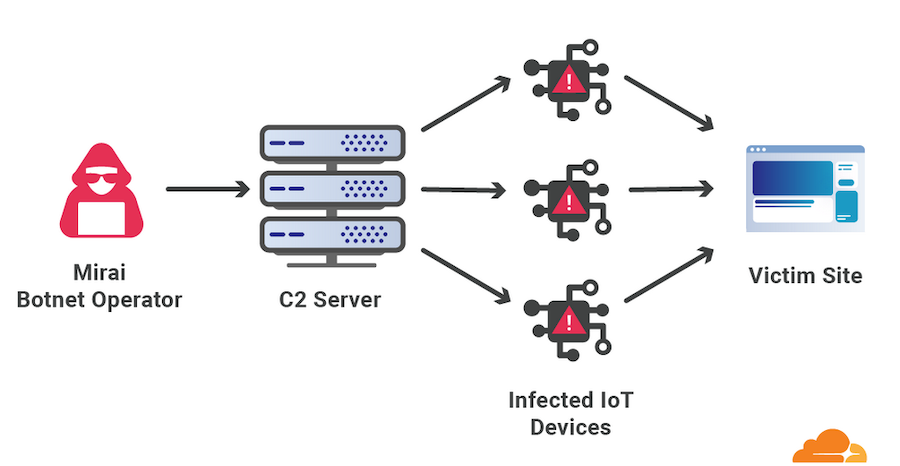

Крупнейшая DDoS-атака на «Яндекс»

В сентябре 2021 года сервисы компании «Яндекс» подверглись крупнейшей в истории рунета DDоS-атаке. Кибератаку отразила защитная сетевая инфраструктура и система фильтрации нежелательных запросов компании. Работа сервисов «Яндекса» почти не пострадала.

Партнер «Яндекса», облачный провайдер Cloudflare, подтвердил, что предотвратил крупнейшую из зарегистрированных ранее DDoS-атак — до 17,2 млн запросов в секунду. В случае с «Яндексом» мощность ботнета достигала почти 21,8 млн запросов в секунду. Хакеры использовали сеть зараженных устройств из более чем 200 тыс. единиц в 125 странах мира. Большинство таких запросов приходило из Индонезии, Индии и Бразилии.

Выяснилось, что ботнет построен на роутерах латвийской компании MikroTik. Большинство роутеров компании работают на устаревших версиях операционных систем с известными уязвимостями. MikroTik признала, что часть ботнета базировалась на ее устройствах. Однако на компании не лежит обязанность обновлять роутеры ее производства — это должны делать системные администраторы организаций.

Тренды кибератак

С каждым годом киберпреступники совершенствуют тактики и техники для проведения атак. Check Point Software Technologies прогнозирует, что в 2022 году злоумышленники продолжат использовать влияние пандемии COVID-19, а также найдут новые возможности для атак с помощью дипфейков, криптовалюты, мобильных кошельков и приложений, микросервисов и так далее. Кроме того, ожидается рост утечек личных данных, которые будут более масштабными.

«Изощренность и масштабы кибератак по-прежнему будут бить рекорды», — заключают аналитики компании.